11:36 SMS-вирус под ОС Android или «Привет :) Тебе фото…» | |

ВступлениеНежданно-негаданно, посреди рабочего дня на мой старенький Sony Ericsson K320i приходит смс следующего содержания: привет [смайлик] тебе фото https:// m**o*an.ru/oujr/380688086*6* В качестве отправителя значился человек, с которым я уже некоторое время не общаюсь. Посмотрев тест сообщения и отмахнувшись от телефона со словами «Очередной спам», я дальше погрузился в работу. Все бы ничего, но через пару минут пришло аналогичное сообщение на второй телефон (Samsung Galaxy Gio). Номер отправителя совпадал. Через 2 часа позвонил друг и попросил дать ему совет. Ему пришло похожее смс от его начальника. Успокоив его фразой: «По ссылке не переходи и будет тебе счастье», я решил, что нужно разобраться в ситуации. Договоренности

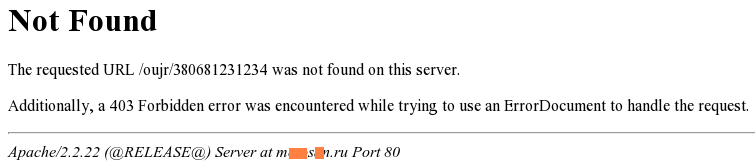

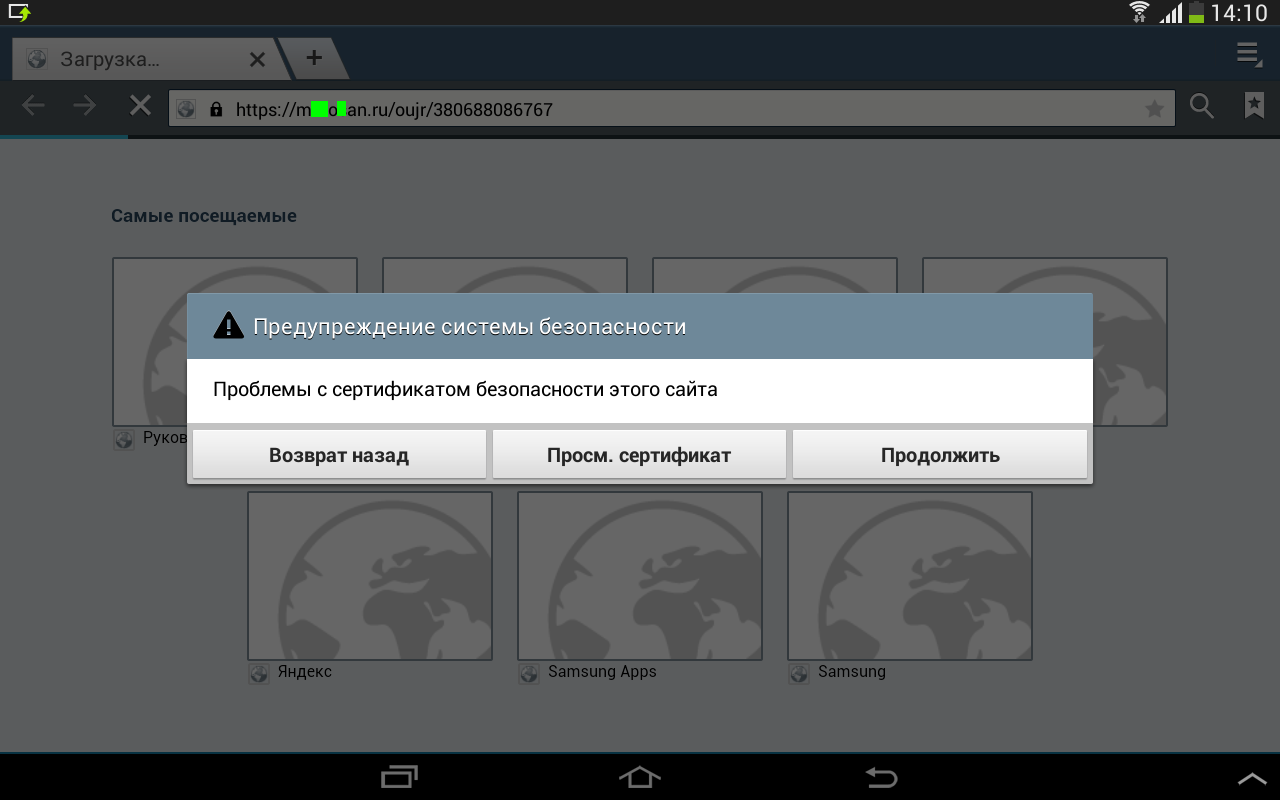

1. ПодготовкаПоверхностно поискав в интернете информацию, было установлено, что ссылка в смс сообщении является ничем иным, как адресом на загрузку apk файла. А apk файл — вирусом «Trojan.SMSSend», заражающий мобильные устройства под управлением ОС Android. Главные задачи данного «зловреда» — перехватывать управление устройством и использовать его в своих целях: блокировка исходящих вызовов, отправка сообщений «с приветом» и другие мелкие пакости. Перейдя по ссылке из браузера я благополучно получил ответ «403 Forbidden».  Понятно, значит, стоит фильтр по браузеру. Что ж, буду проверять «на кошках», как говорится. Недолго думая, решил «положить на алтарь науки» свой планшет Samsung Galaxy Tab 2. Сделав бэкап, со спокойной совестью нажал на кнопку «Общий сброс». На всякий случай убедился, что на sim-карте нет денег и приступил к установке. 2. УстановкаЗахожу в настройки, в пункте меню «Неизвестные устройства», убираю галочку «Разрешить установку приложений из других источников, кроме Play Маркет». Перейдя по ссылке из смс-сообщения, получил предупреждение браузера, следующего характера:  Соглашаюсь и нажимаю кнопку «Продолжить». Скачалось приложение F0T0_ALB0M.apk:  Устанавливаю. Ужасаюсь количеством permission (разрешений). Операционная система любезно предупреждает: Это приложение может нанести вред устройствуНо я же не ищу легких путей, поэтому, «скрепя сердце», ставлю галочку «Я понимаю, что это приложение может нанести вред». Процесс установки

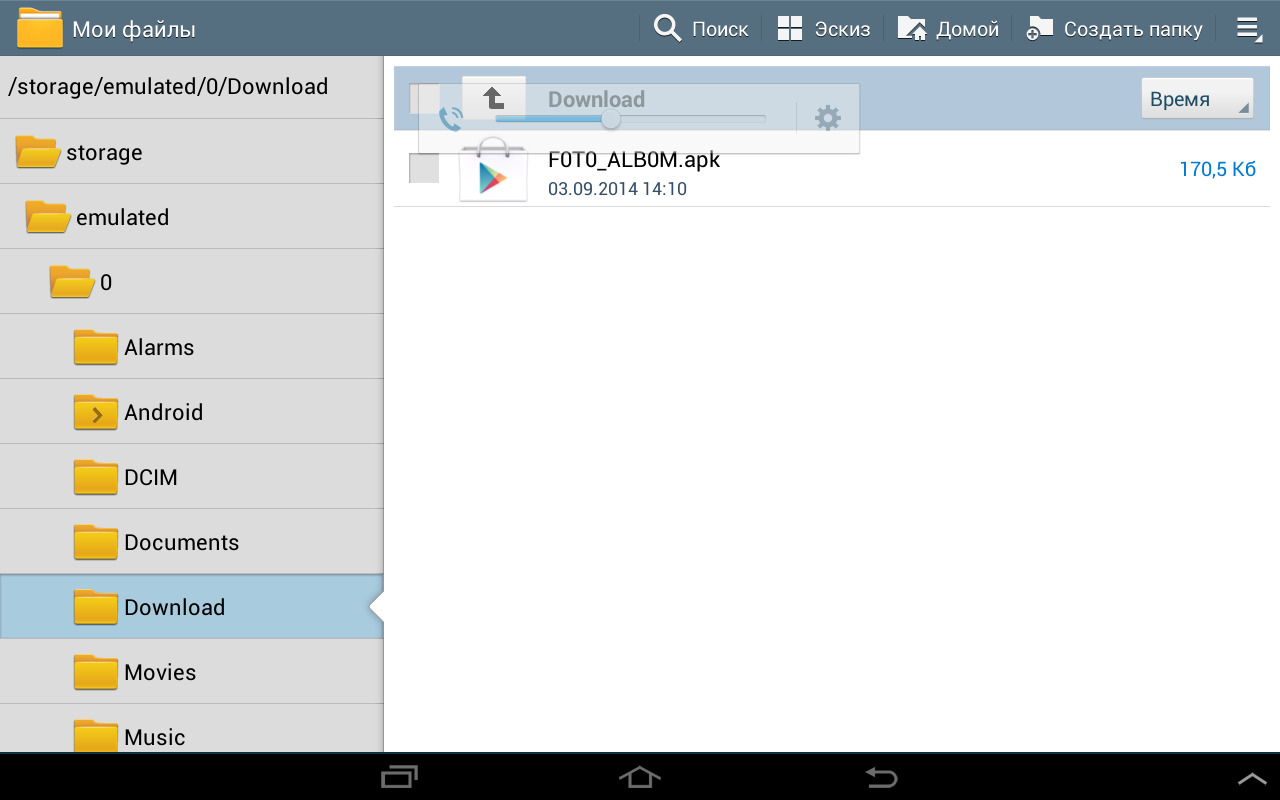

Когда приложение запрашивает права администратора, понимаю, что это последний этап. Нажимаю «Отмена», но диалог появляется снова. Эх, была не была, буду идти до конца, и нажимаю «Включить».  3. Вирус-приложениеСамо приложение состоит из одной активити-картинки с обреченным котенком. Наверное таким образом разработчик пытался пошутить.  В этом месте, я немного забегу вперед (см. п.6) и приведу, код AndroidManifest.xml для лучшего понимания статьи. AndroidManifest.xml

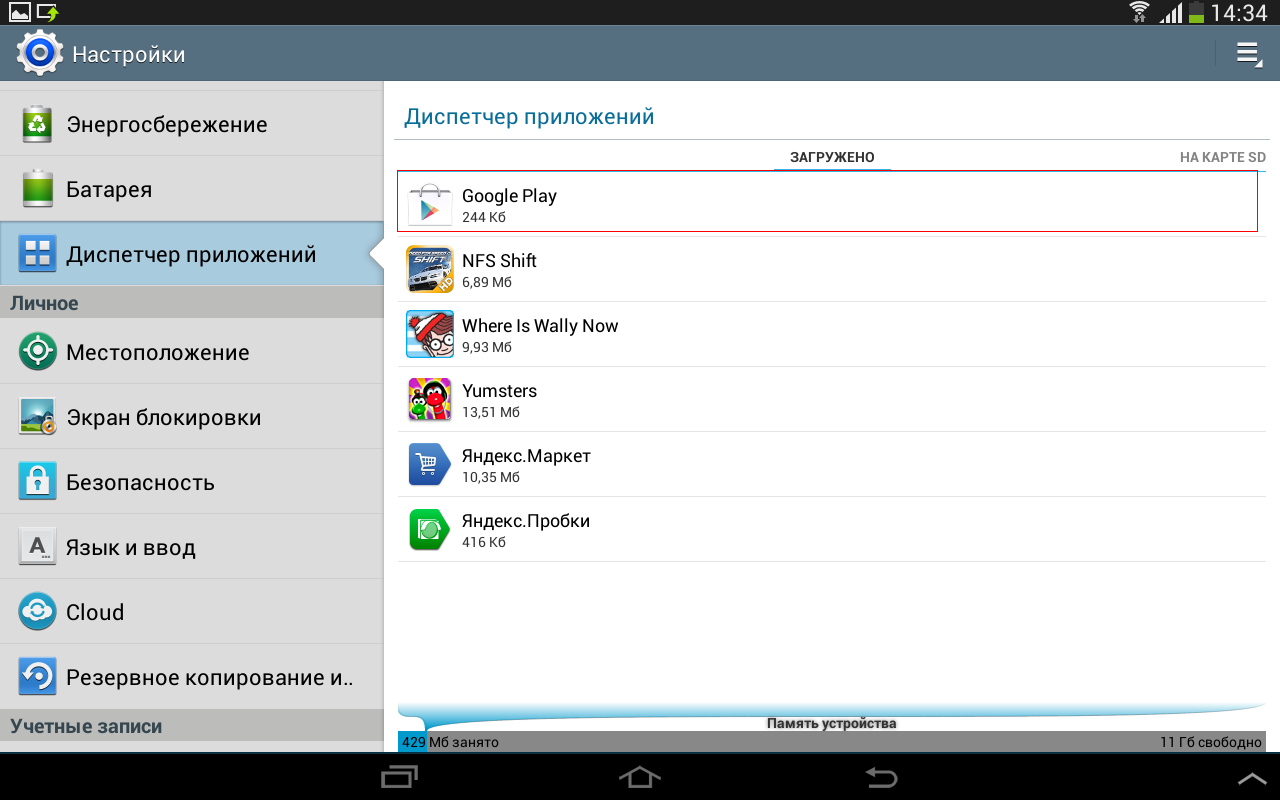

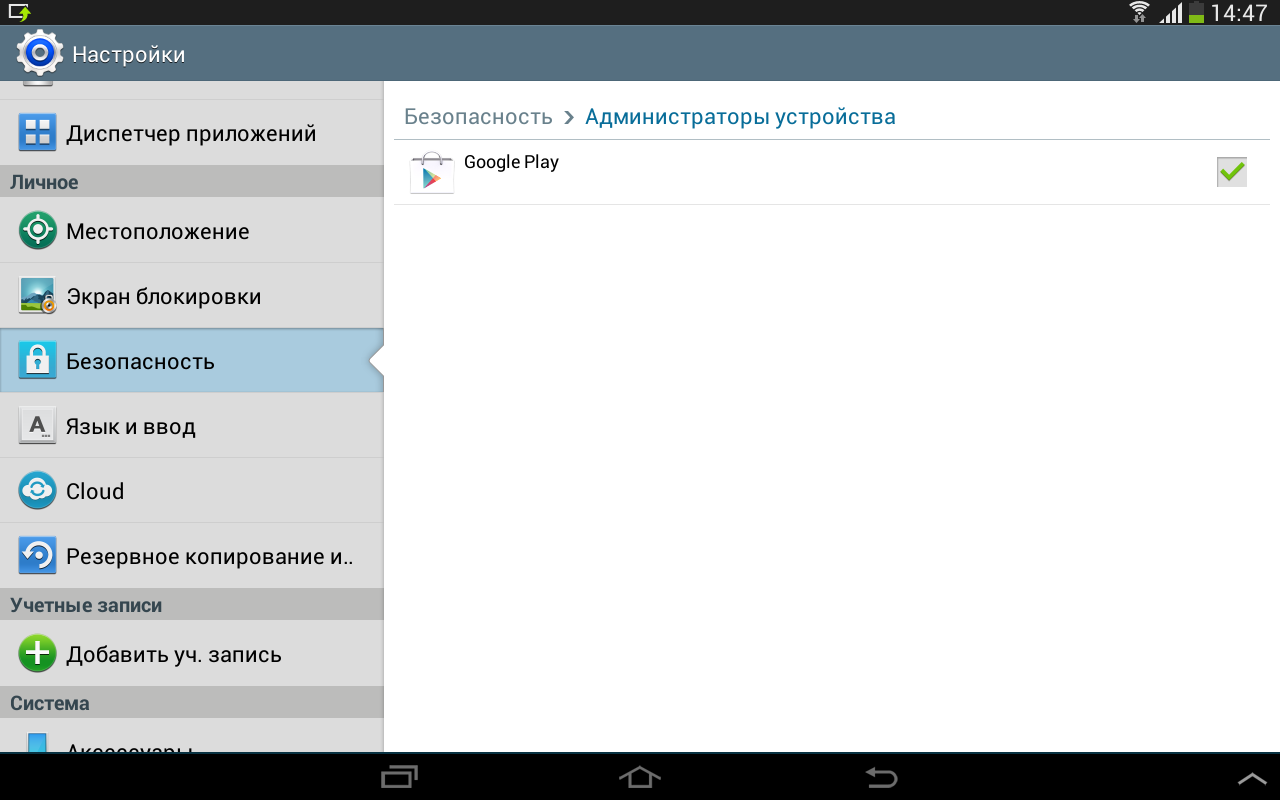

В диспетчере приложений наш «зловред» гордо именуется «Google Play».  4. Удаление?Благополучно заразив устройство, перехожу к фазе лечения. Сначала пробую удалить приложение. Захожу в «Диспетчер приложений» и вижу, что все кнопки заблокированы.  Понятно, значит, у приложения имеются права администратора и так просто удалить его не получится. Не беда, сейчас я их уберу. Захожу в пункт меню «Безопасность»->«Администраторы устройства» и убираю галочку напротив приложения.  Но, нет, не тут то было. Устройство благополучно переходит в настройки управления WiFi и зависает. Пришлось «прибивать» окно настроек.  Дальше хотелось решить вопрос «на корню», так сказать, и воспользоваться общим сбросом системы. Ну да, легко мне выбирать такой вариант — мои личные данные в бэкапе хранятся. А как же обычные пользователи? У которых «внезапно» любимый телефон заразился вирусом. Они ведь даже исходящего вызова знакомому «тыжпрограммисту» не сделают. В общем, читерство это, не буду так делать. Итог: штатными средствами нейтрализовать угрозу не удалось. Подключаем «тяжелую артиллерию». Примечание для компаний

5. Dr Web против вирусаПамятуя про хорошую лечащую утилиту «Dr.Web CureIt!», решил бороться с зловредом с помощью аналога под Android. Захожу на официальный сайт и качаю бесплатную версию антивирусника «Dr.Web для Android Light 9». Устанавливаю, по WiFi обновляю сигнатуры. Запускаю быструю проверку ― ничего. Запускаю полную проверку ― тоже ничего. Ход проверки

Я разочарован! Печально вздохнув, удаляю антивирусник. UPD от 6.09.14. На данный момент антивирусник успешно опознает данный зловред под детектом Android.SmsBot.origin.165. Алгоритм удаления такой же, как и при использовании Avast (см. ниже). 5. Avast против вирусаМнение автора

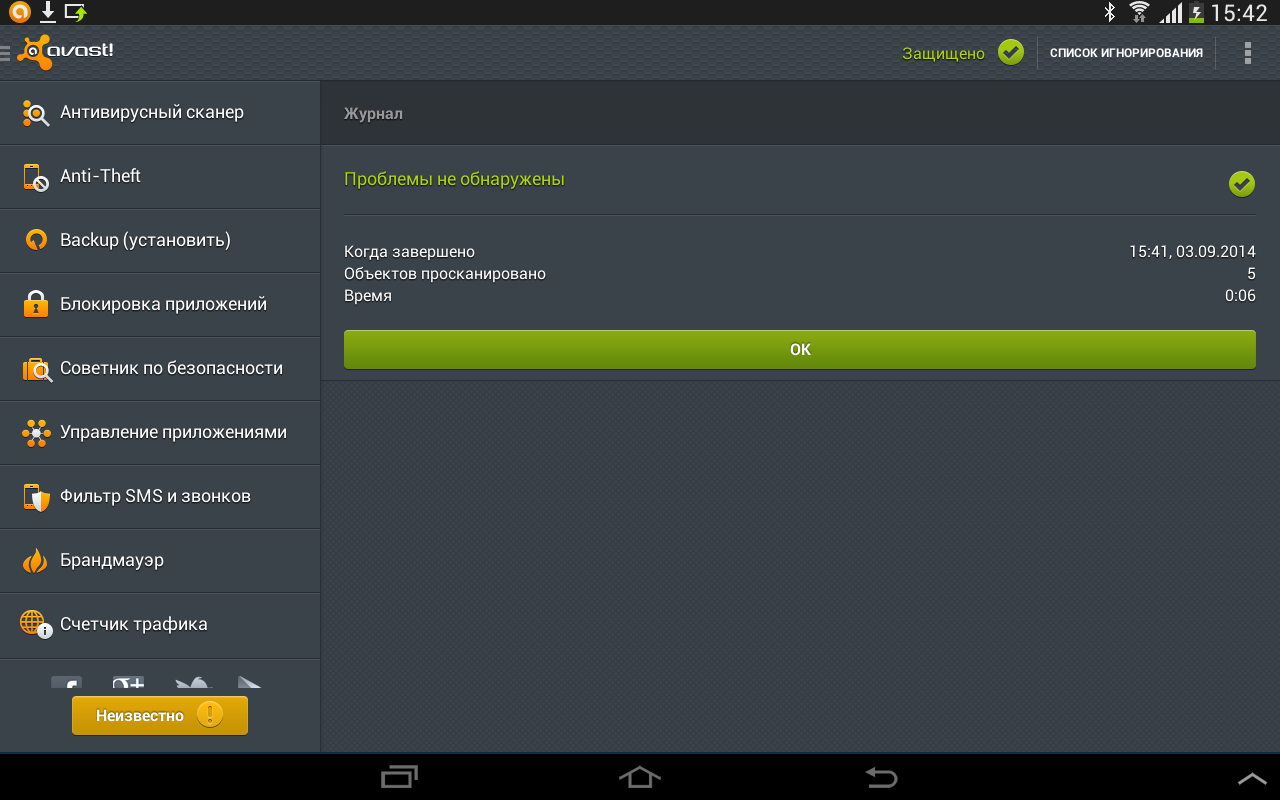

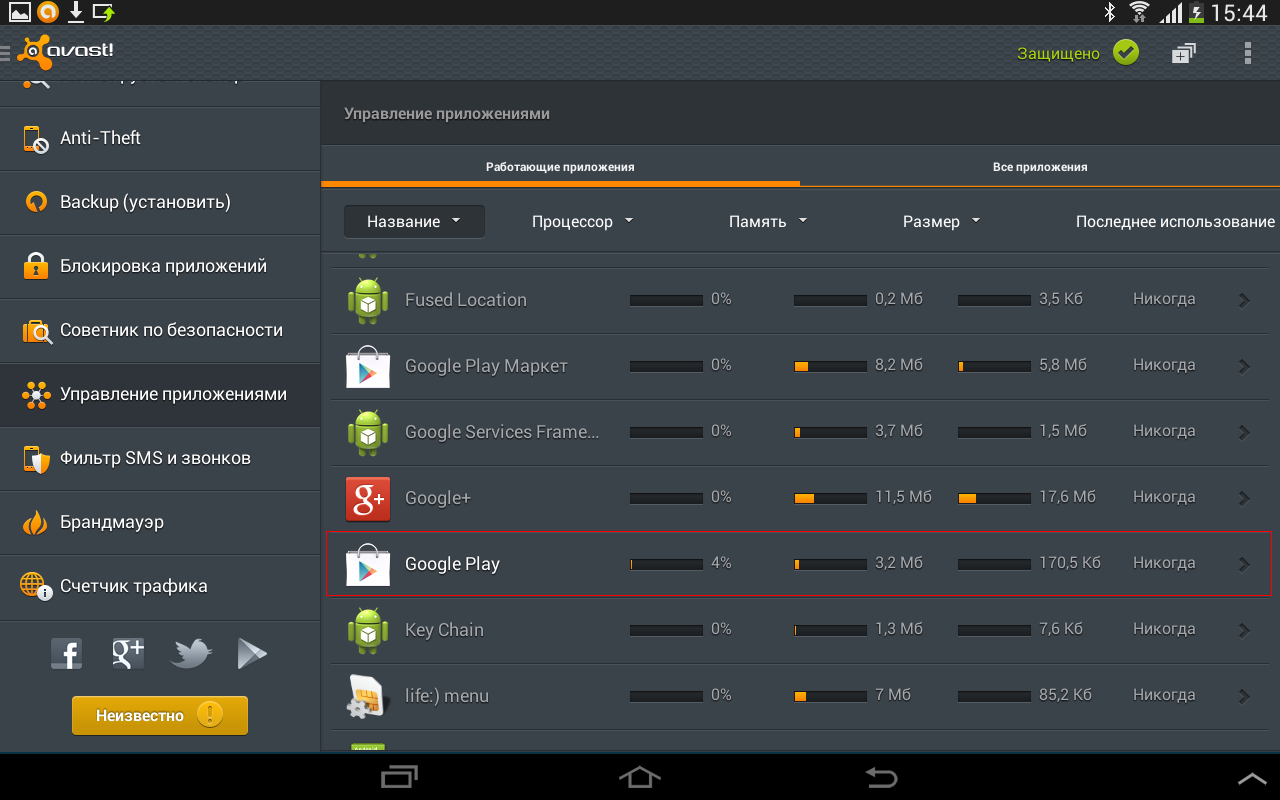

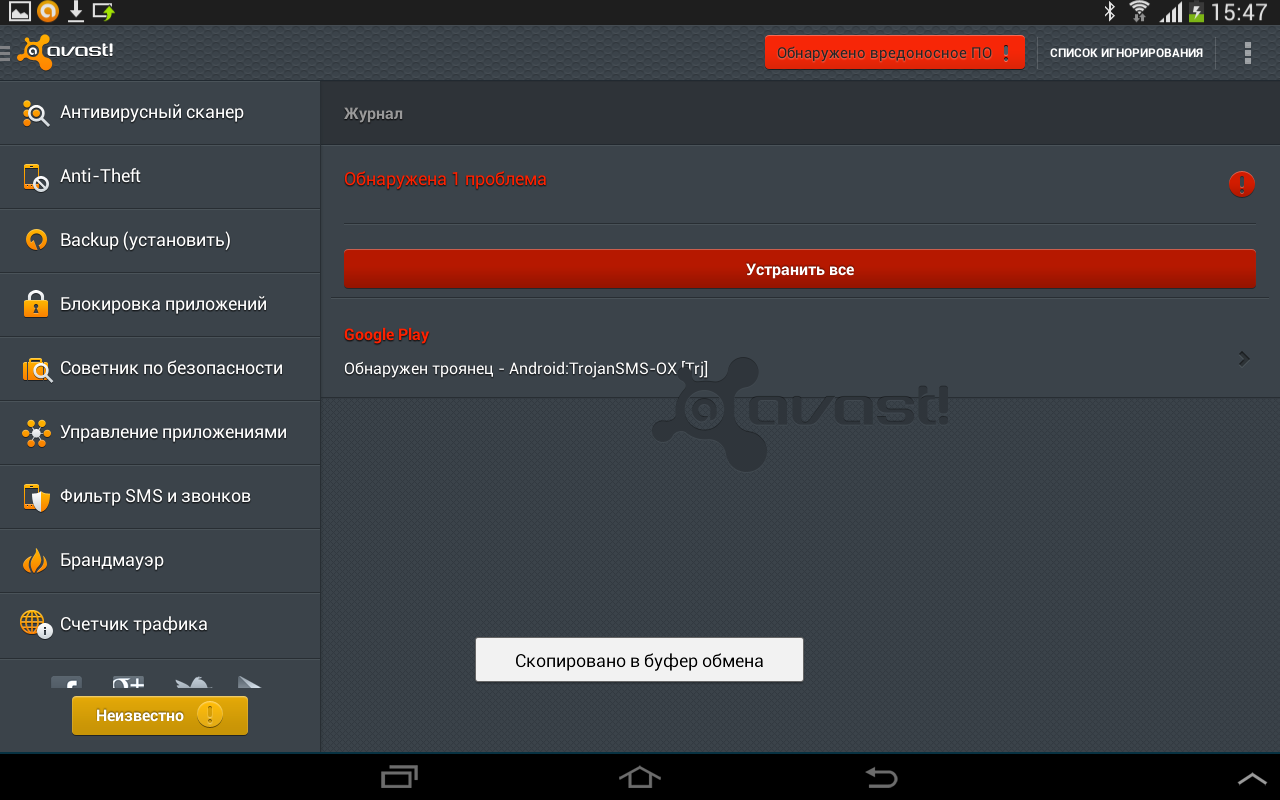

Скачиваю и устанавливаю версию «Avast-Mobile-Security-v3-0-7700». При старте запускается экспресс-сканирование, которое никаких вирусов в системе не находит.  Ну и ладно, мозг подсказал очередную идею: вот есть какой-то пункт меню «Управление приложениями», а что если… Да, действительно загрузился список приложений в системе.  Пункта «Удалить» нет. Поэтому, пробую остановить приложение. Остановилось. Жду 2-3 секунды, приложение снова в работе. Ладно, попробую с другой стороны. Запускаю принудительную проверку системы. О_о, обнаружено вредоносное ПО. Нажимаю «Устранить все» [прим. как-то это звучит в духе Дарта Вейдера или Далеков]. Avast сообщает, что удалить приложение не может, а нужно сначала отобрать права администратора у приложения. Появляется системный диалог: Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены И сразу же, поверх этого диалогового окна открывается «злополучное» окно настроек wi-fi. Нажимаю «Возврат», снова открываются настройки. Хорошо, хоть окно настроек не зависает.  Опять на тропу читерства меня толкают. Будем искать другое решение… 6. Реверс-инжинирингПосмотрим в исходный код приложения, благо на Android это не такая большая проблема. Много всего интересного… Например, в классе SystemService указан url сайта lamour.byethost5.com (дизайн-студия). Но больше всего мне понравился класс AdminReceiver, который является наследником системного класса DeviceAdminReceiver. В этом классе есть переопределенный метод onDisableRequested, который срабатывает при отключении админполномочий для данного приложения. Полностью заблокировать кнопки в системном диалоге нельзя, поэтому разработчик вируса пошел на хитрость, он изменил текст сообщения на «Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены» и обильно прикрыл сверху назойливым окном настроек. Бинго. Значит теперь я смело смогу нажать в данном диалоговом окне «Удалить» и планшет будет «здоров». ПослесловиеТаким образом, выполнив повторно пункт 5 данной публикации (не останавливаясь на последнем шаге), вирус версии 4.0 (согласно манифест-файлу) был побежден. Почему не удалось напрямую из настроек убрать галочку админправ для приложения, а только используя Avast? Скорее всего, стоит очередная ловушка с переопределенным методом. Выводы

http://habrahabr.ru/ | |

| Просмотров: 2105 | Добавил: vital_po | Рейтинг: 0.0/0 | |

| Всего комментариев: 0 | |